O Azure Update Manager é uma solução de gestão nativa e unificada, projetada para a orquestração e implementação de atualizações de sistemas operacionais em escala. A ferramenta suporta tanto máquinas virtuais no Azure quanto ambientes híbridos e multicloud por meio do Azure Arc.

Diferente das soluções legadas (como o antigo Update Management via Automation Accounts), o Azure Update Manager utiliza uma arquitetura agentless (sem necessidade de agentes do Log Analytics), o que simplifica o provisionamento e reduz a sobrecarga administrativa.

O objetivo deste artigo é demonstrar a configuração prática de agendas de atualização (Maintenance Configurations) para servidores Windows e Linux, utilizando Tags de recurso para segregar e automatizar o ciclo de patches entre os ambientes de Homologação (HML) e Produção (PRD).

Execução do Laboratório

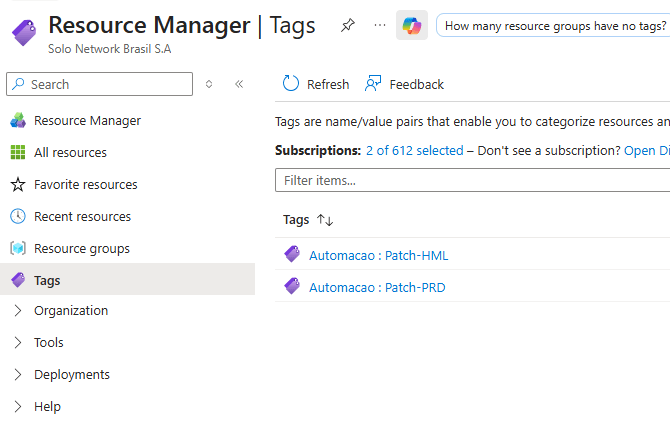

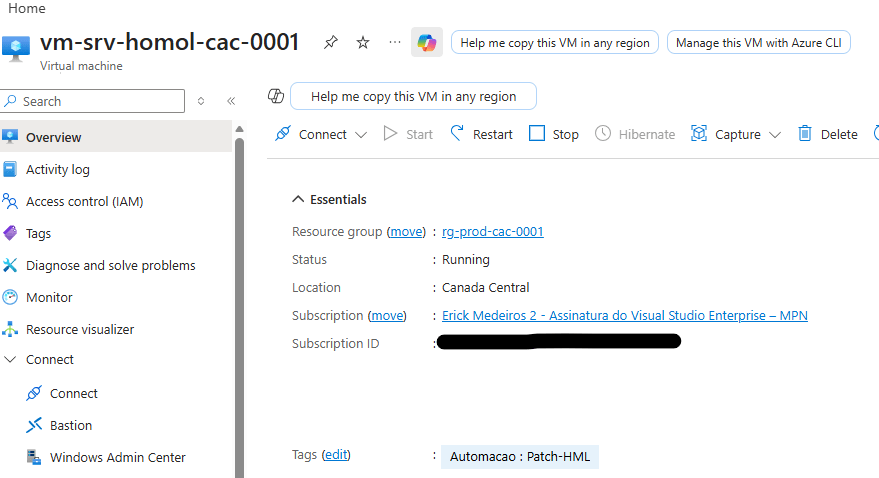

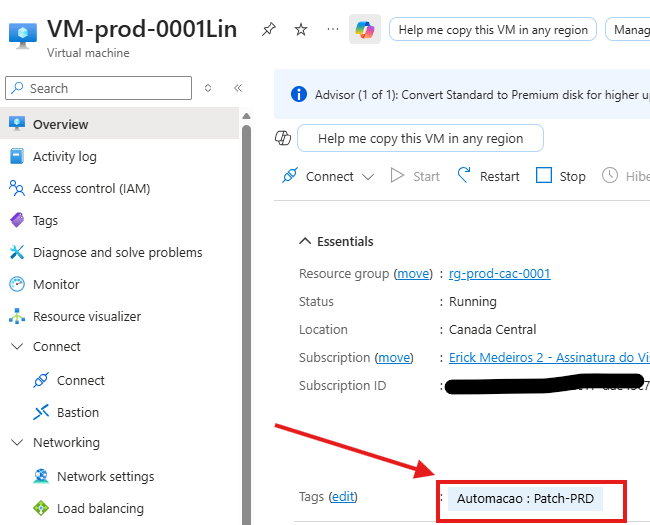

Iniciamos o provisionamento definindo o escopo dos ambientes de HML e PRD. A estratégia adotada baseou-se no uso de Tags de identificação, uma prática essencial de governança de nuvem. Ao aplicar metadados específicos para automação, conseguimos agrupar os servidores logicamente, facilitando a execução de scripts em escala e a gestão de patches, garantindo que o processo seja totalmente rastreável e automatizado.

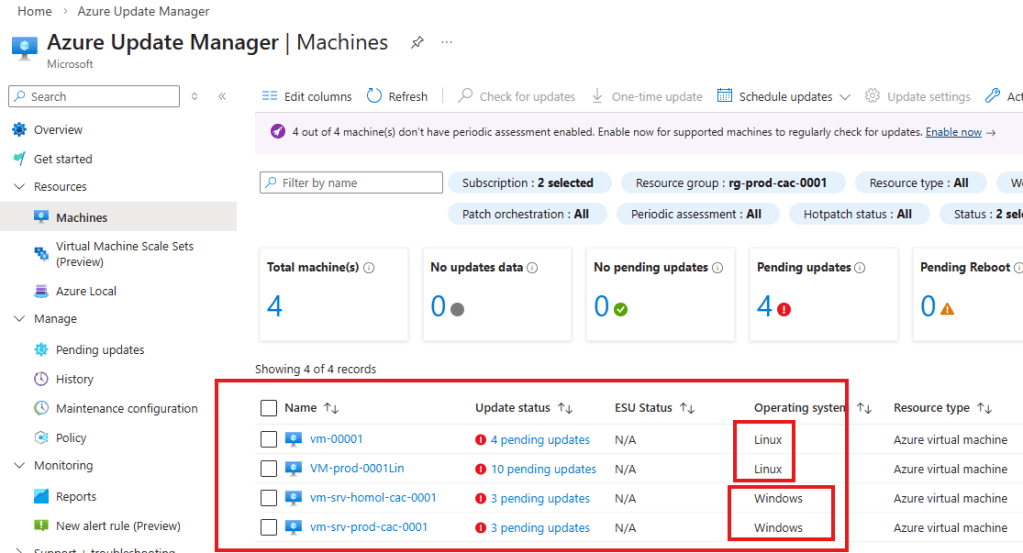

Para validar a solução, estruturei um ambiente composto por instâncias heterogêneas, abrangendo distribuições Linux e Windows Server. O laboratório foi desenhado seguindo o princípio de segregação de ambientes, com instâncias dedicadas para Homologação (HML) e Produção (PRD). Essa paridade é fundamental para garantir que os testes de conformidade e as janelas de manutenção sejam validados em cenários que simulem fielmente a infraestrutura produtiva.

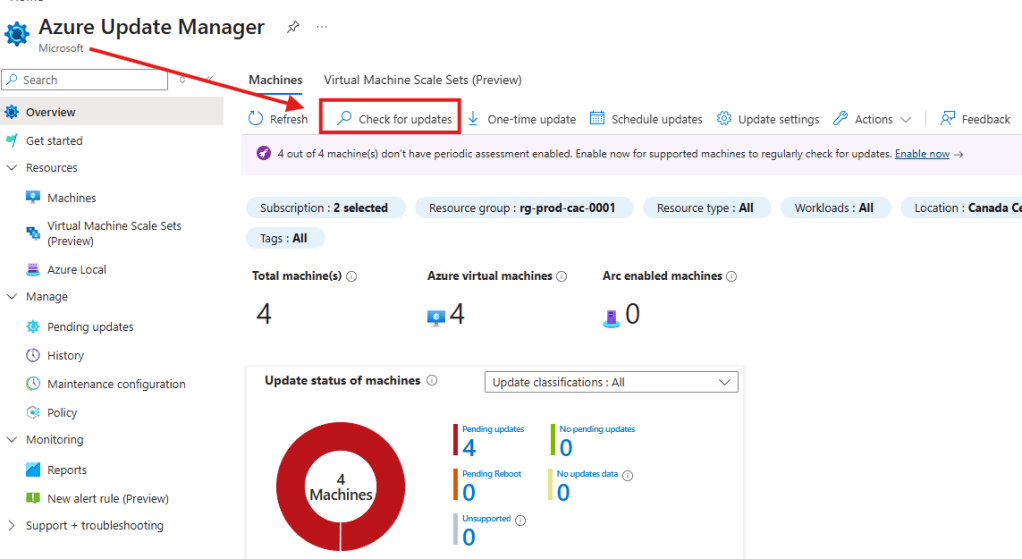

Após a execução do Check for Updates, o Azure Update Manager consolidou o inventário e o status de conformidade das instâncias. O agrupamento permite uma visão clara da saúde dos ativos, segregando as atualizações críticas e de segurança pendentes.

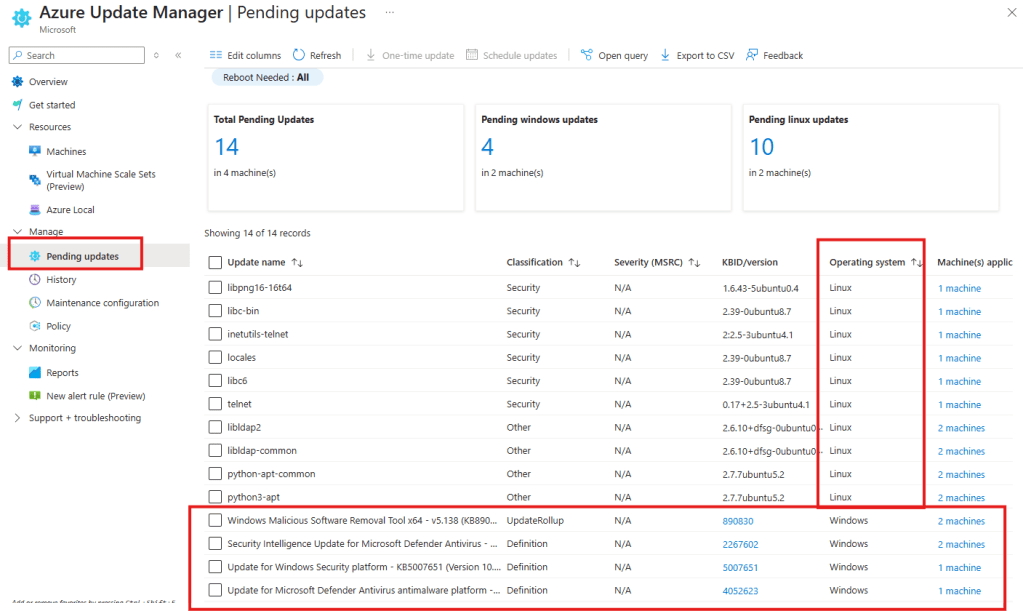

Para uma gestão eficiente, é fundamental compreender a classificação das atualizações pendentes. No Azure Update Manager, os pacotes são segmentados por categorias de segurança, atualizações críticas e de qualidade (Cumulative Updates). Essa granularidade permite priorizar a mitigação de vulnerabilidades em ambientes Windows e Linux, garantindo que o ciclo de conformidade esteja alinhado às políticas de risco da organização.

Estratégia de Orquestração: Deployment Rings e Janelas de Manutenção

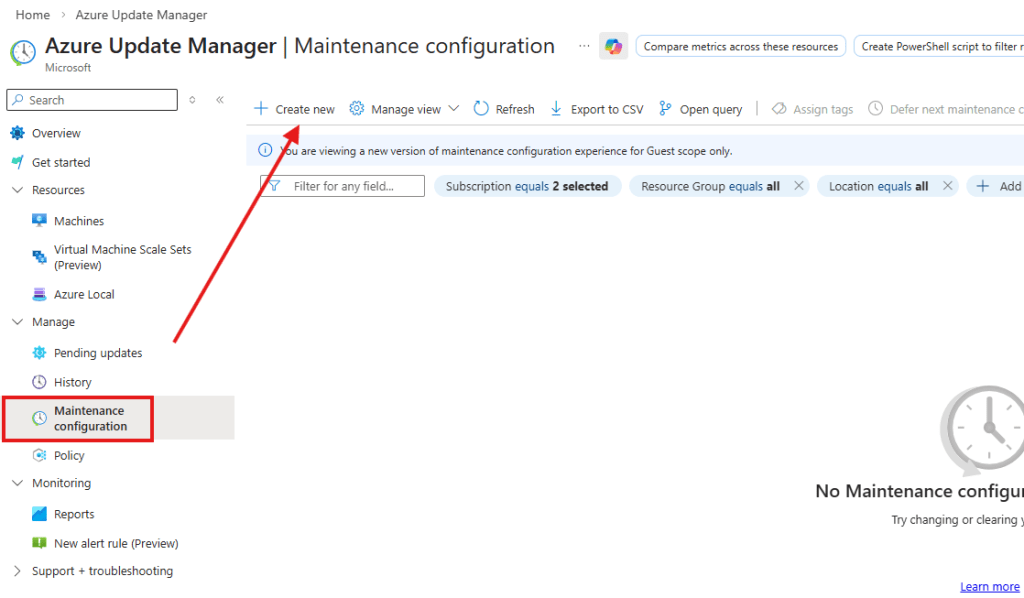

A estratégia de implementação consiste na criação de Maintenance Configurations baseadas em Tags, seguindo o modelo de anéis de implantação. O primeiro estágio foca no ambiente de Homologação (HML), selecionando instâncias de menor impacto para validar a estabilidade dos patches e mitigar riscos operacionais.

Cronologicamente, o ciclo de vida de atualização é alinhado ao Patch Tuesday da Microsoft:

Ciclo de Produção (PRD): A atualização dos ativos críticos é agendada para a última semana do mês ou início do mês subsequente, garantindo que o ambiente produtivo receba pacotes já validados em estágios anteriores, fechando a janela de exposição antes do próximo ciclo mensal.

Ciclo de HML: Ocorre entre a 2ª e 3ª semana após o lançamento dos patches, permitindo a análise de telemetria e compatibilidade.

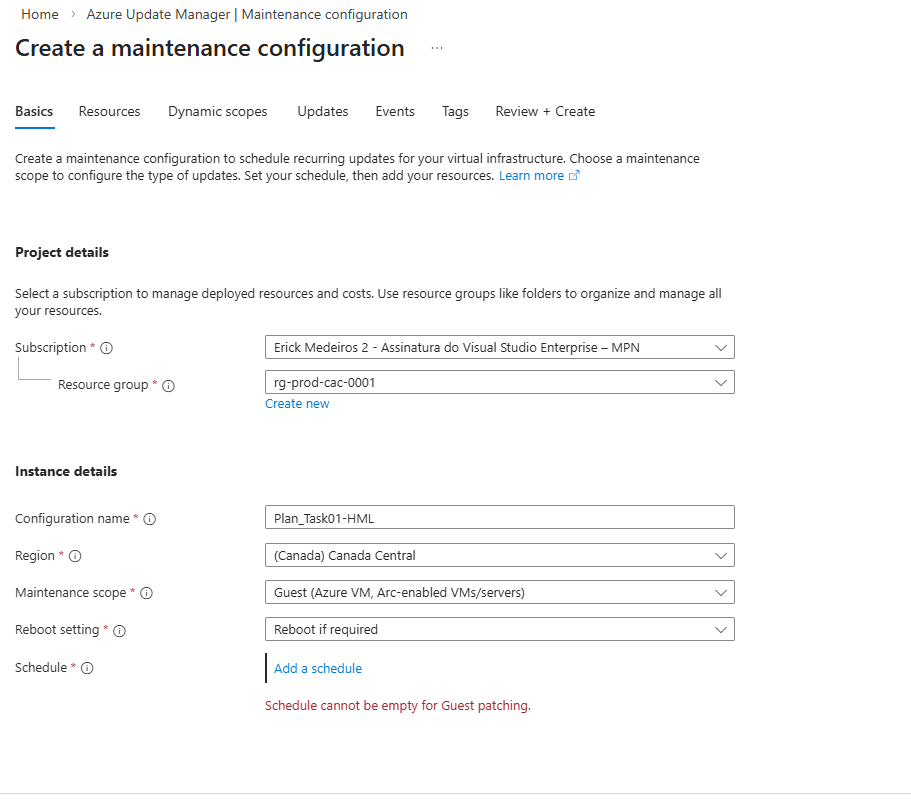

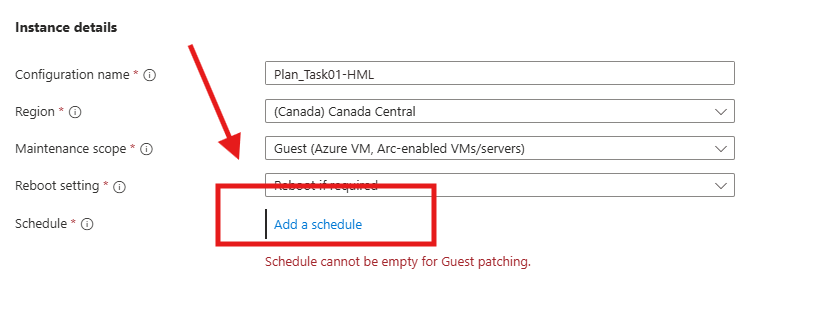

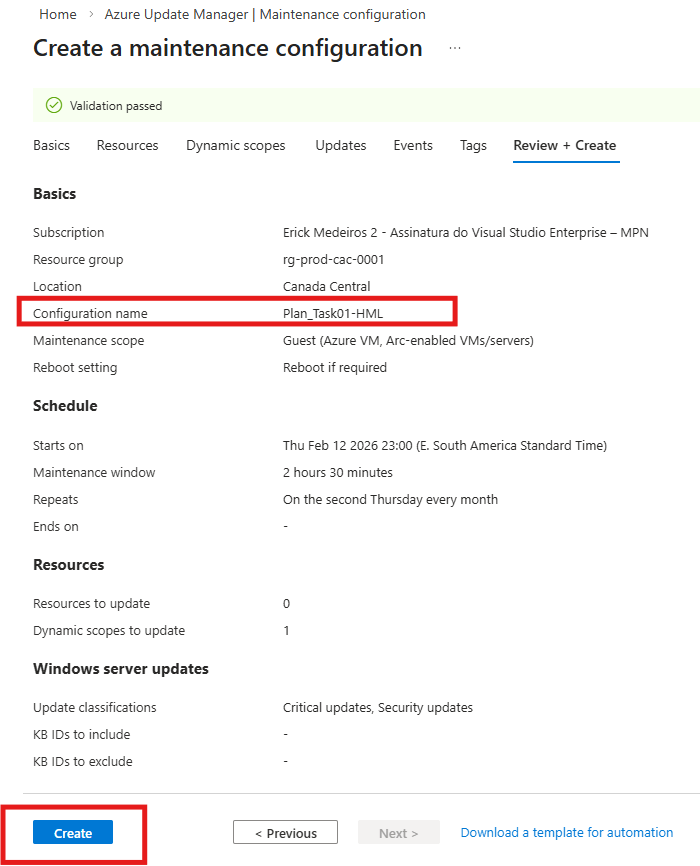

1º – A etapa inicial consiste na criação da Maintenance Configuration para o ambiente de homologação. Dado que o escopo abrange ativos de baixa criticidade, optamos pela política de reboot automático (Reboot if required), garantindo que a conformidade seja atingida imediatamente após a aplicação dos patches. Nesta fase, definimos também a região geográfica para alinhamento de latência e o escopo de manutenção, assegurando que apenas as instâncias de teste aplicadas a TAG de HML sejam impactadas.

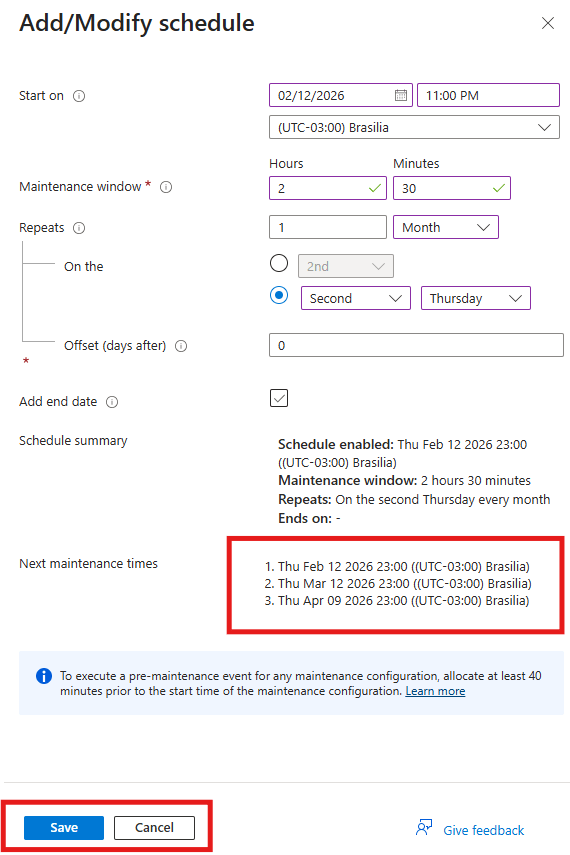

A próxima etapa é a configuração do agendamento (Maintenance Schedule). A estratégia adotada consiste em estabelecer uma recorrência mensal para a segunda quinta-feira de cada mês. Este intervalo cria um offset estratégico em relação ao Patch Tuesday (que ocorre na segunda terça-feira do mês), garantindo um tempo de carência necessário para a análise de telemetria e estabilidade dos patches antes do início do rollout.

Para ilustrar a aplicação prática deste agendamento, utilizaremos o mês de fevereiro de 2026 como referência. Nesta simulação, observamos como a janela de manutenção se comporta em relação ao ciclo de lançamento da Microsoft, permitindo a visualização clara do gap de segurança e do tempo de validação entre o Patch Tuesday e a execução da política no ambiente de homologação.

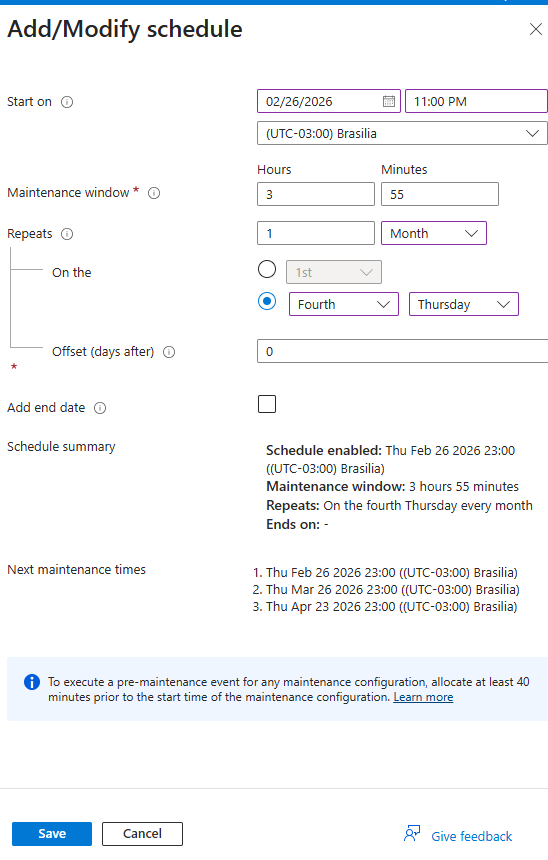

Obs.: Na imagem acima observe as próximas janelas de manutenção

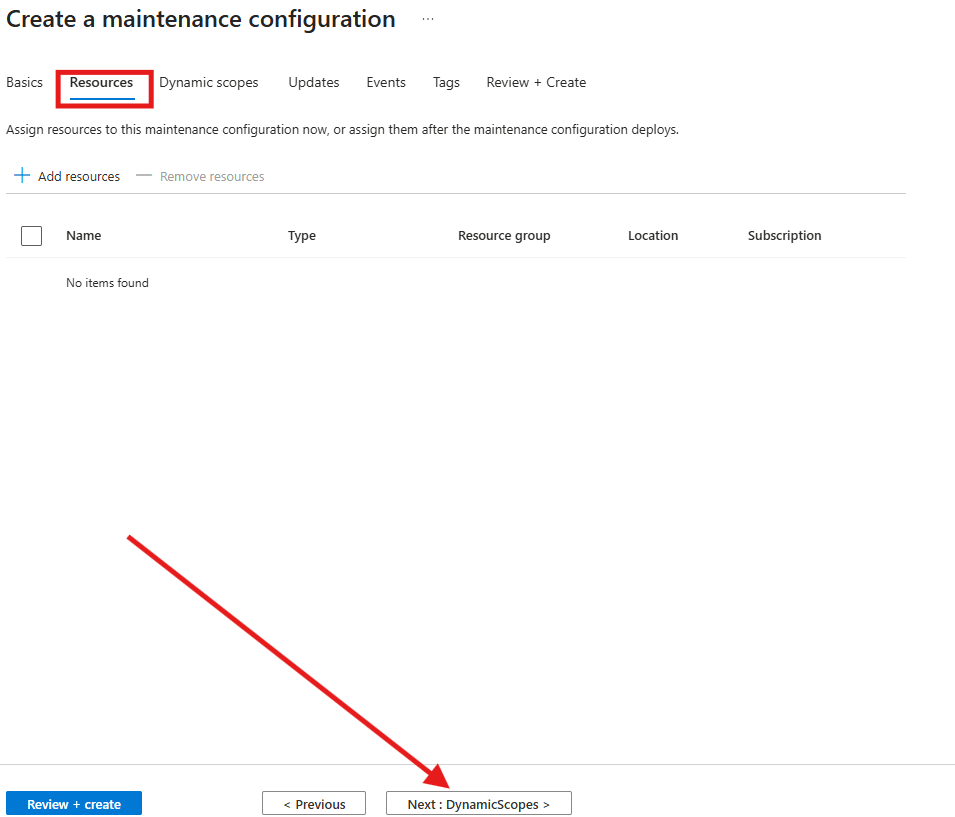

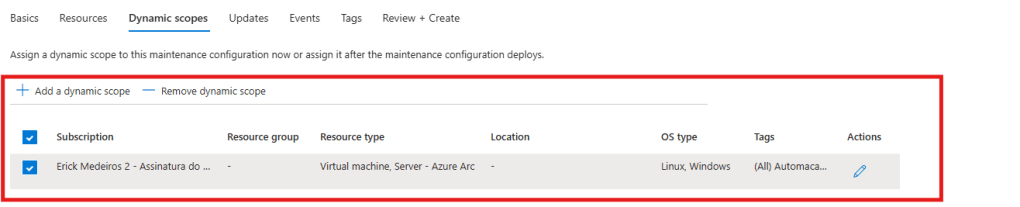

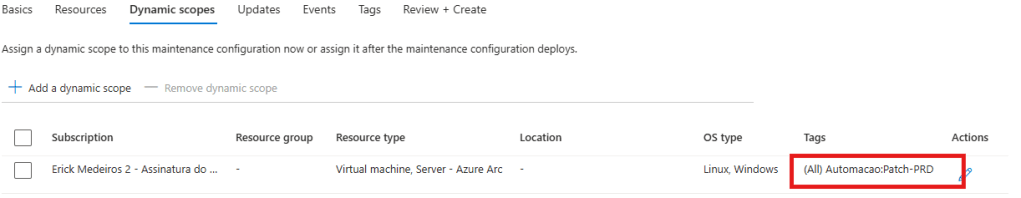

Nesta etapa, não realizaremos a associação manual de recursos individuais à configuração de manutenção. O objetivo estratégico é utilizar o escopo dinâmico baseado em Tags, garantindo que o plano de manutenção seja aplicado automaticamente a qualquer instância que receba os metadados correspondentes. Essa abordagem assegura a escalabilidade do ambiente, permitindo que novos servidores sejam integrados ao ciclo de patching sem a necessidade de intervenções manuais na configuração

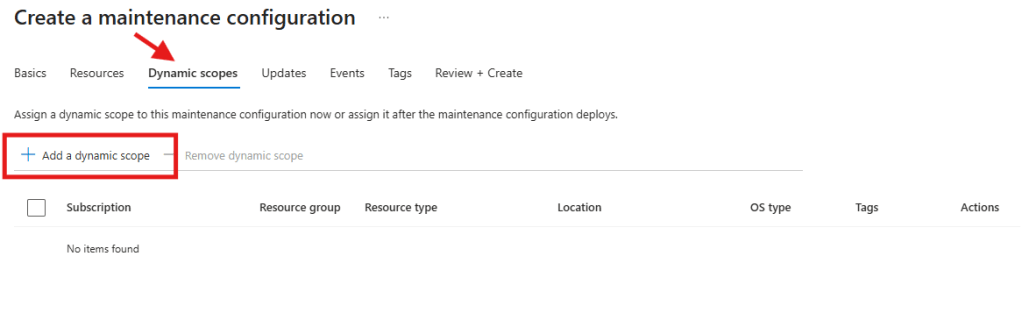

Escopo Dinâmico

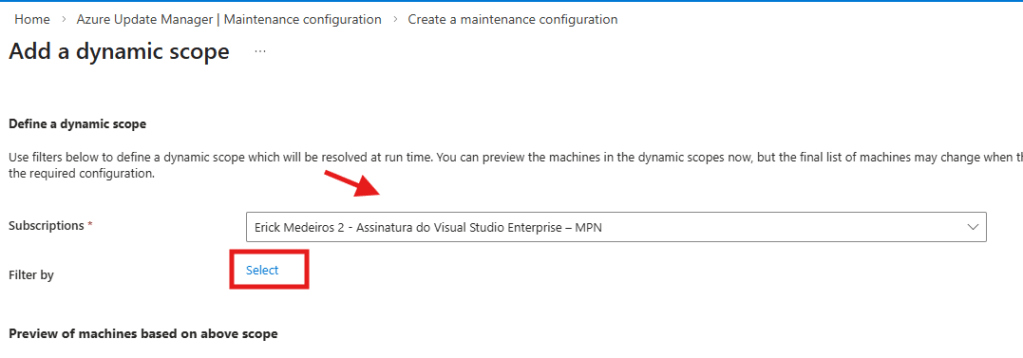

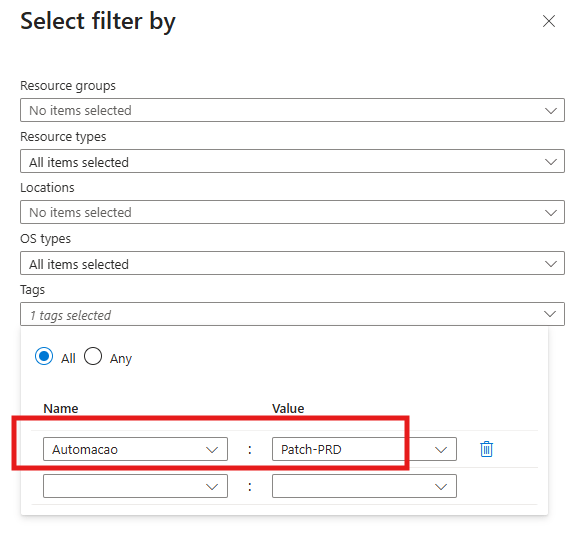

Definir a assinatura e Filtro clicando em select

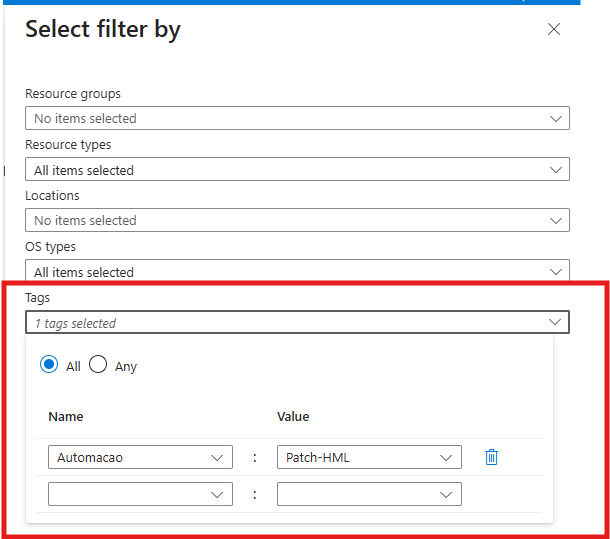

Um motor de busca robusto que permite segmentar ativos por localização, tipo de sistema operacional e tipo de recurso. Para este cenário, utilizaremos a filtragem por Tags, associando os metadados de Homologação à nossa política. Essa abordagem garante que o plano de manutenção seja aplicado apenas às instâncias que possuem as marcações correspondentes, automatizando o controle de inventário de forma granular.

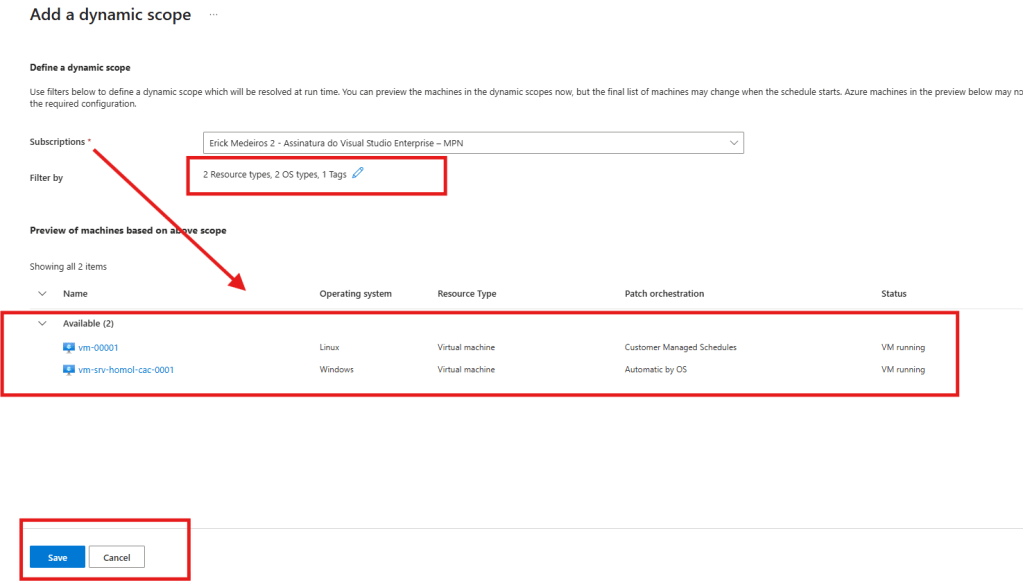

Após a aplicação dos filtros de Tags, o Azure Update Manager realiza a resolução dinâmica das instâncias. O sistema identifica e lista automaticamente todos os ativos que possuem os metadados correspondentes, garantindo que o escopo da manutenção esteja perfeitamente alinhado à nossa estratégia de governança. Este processo elimina a necessidade de gestão manual de inventário para cada ciclo de atualização.

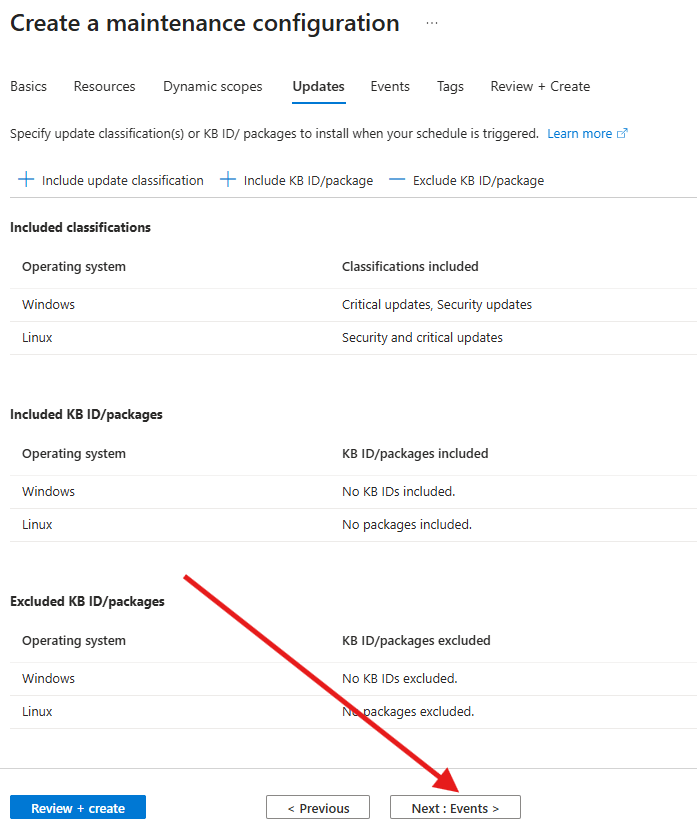

Com escopo definido seguimos para os updates

Seguimos com updates padrões para as máquinas virtuais

Passamos por eventos.

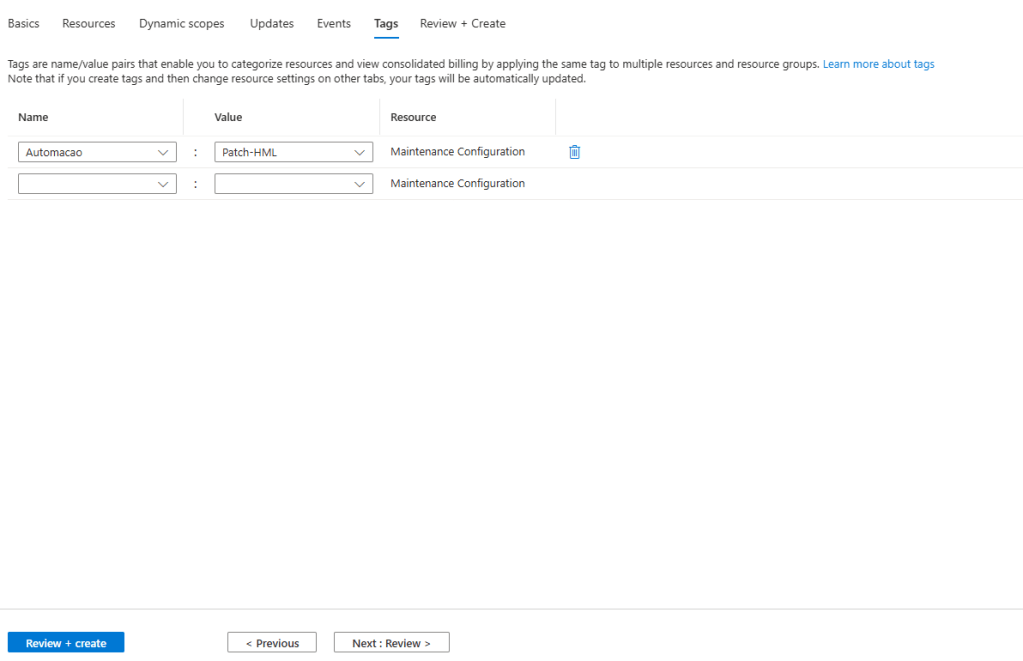

Na guia de Tags do Plano de Manutenção, aplicamos marcações específicas que permitem identificar a finalidade da política e a qual workload ela se destina. Essa prática estabelece um vínculo claro de rastreabilidade entre o agendamento de patches e as instâncias gerenciadas, facilitando a auditoria e a gestão de custos (FinOps) ao categorizar as janelas de manutenção conforme as cargas de trabalho.

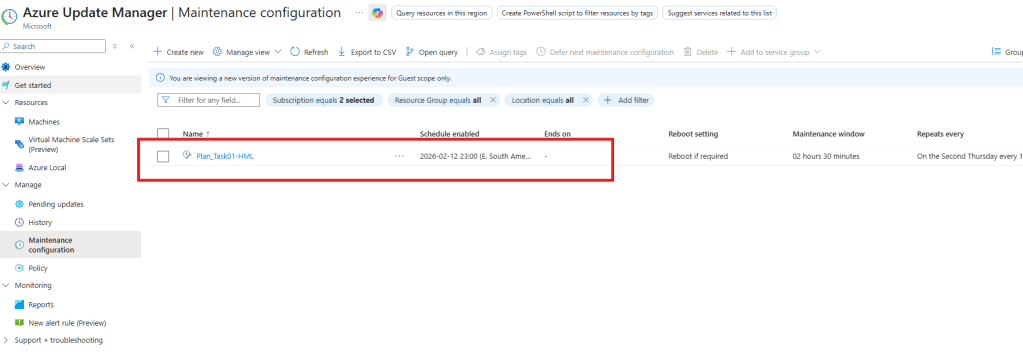

Plano de manutenção criado.

Orquestração de Patches em Larga Escala: Ambiente Produtivo

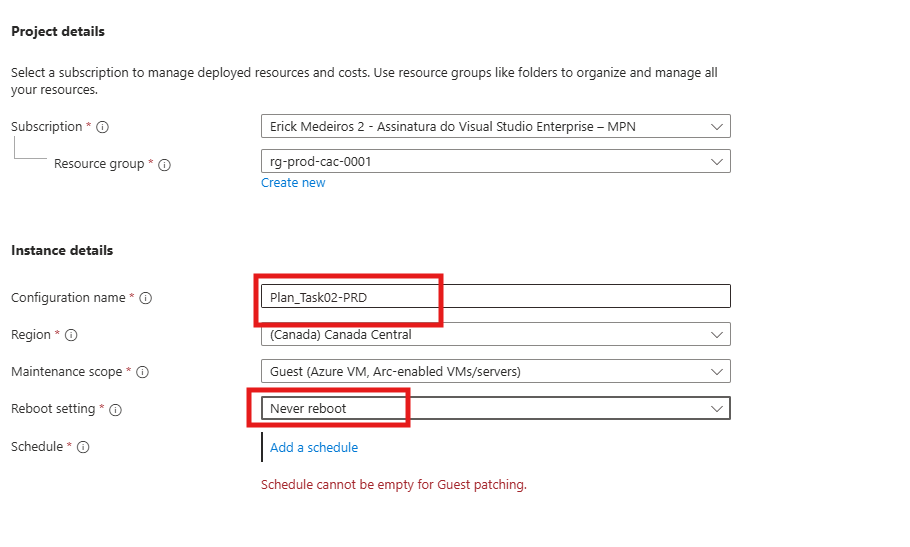

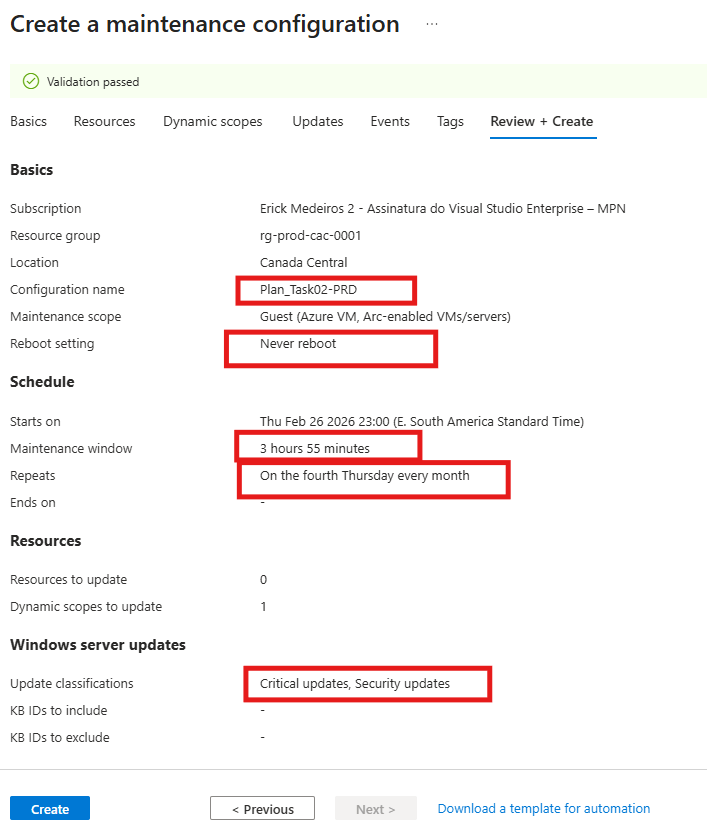

A configuração do plano de manutenção para o ambiente de produção exige uma abordagem focada em alta disponibilidade. Diferente da homologação, aqui a estratégia de governança via Tags prioriza a previsibilidade. Implementamos Maintenance Configurations com janelas de execução rigorosas, garantindo que o ciclo de vida das atualizações críticas ocorra em períodos de menor impacto para o negócio, sempre respeitando a paridade com os testes validados anteriormente no estágio de staging.

Diretrizes para Gestão de Patches em Ativos Críticos

A manutenção de infraestruturas críticas exige uma abordagem rigorosa de controle de riscos. O fluxo de trabalho deve priorizar a validação integral dos pacotes em ambiente de Staging (HML) antes de qualquer promoção para Produção.

Para mitigar indisponibilidades não planejadas, a política de reboot automático deve ser desabilitada, optando-se pelo reboot assistido. Este procedimento deve ser executado exclusivamente dentro de janelas de manutenção previamente acordadas, garantindo conformidade com o processo de Gestão de Mudanças (GMUD) e assegurando que o impacto operacional seja minimizado conforme as SLAs do negócio.

Estratégia de Rollout em Produção: Ciclo de Maturação e Janela de Execução

A definição do cronograma para o ambiente produtivo utiliza uma estratégia de quarta quinta-feira de cada mês (exemplo). Este intervalo estabelece um período de maturação ideal após a validação no ambiente de homologação. Esse hiato planejado é fundamental para realizar a análise final de estabilidade dos patches e preparar o ambiente para a janela de reboot assistido, garantindo conformidade com os processos de governança e minimizando riscos de indisponibilidade em ativos críticos.

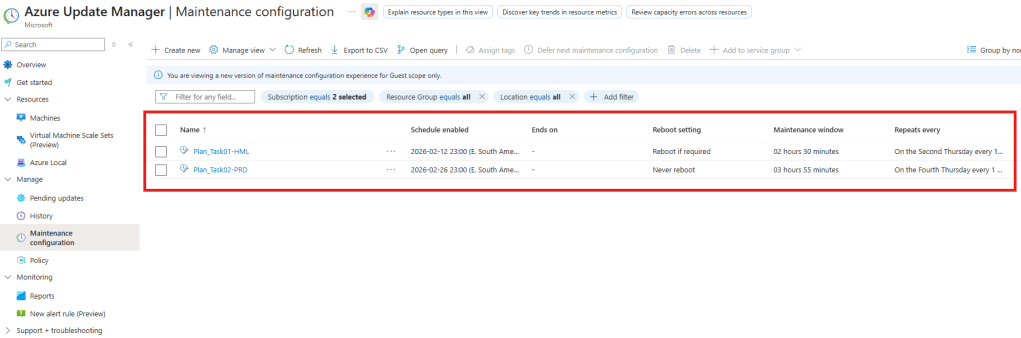

Conclusão: Ciclo de Vida Automatizado e Conformidade Garantida

Com a conclusão das configurações, os planos de manutenção para os workloads de HML e PRD estão devidamente orquestrados e prontos para execução conforme o calendário estratégico definido. A partir de agora, o ambiente conta com um modelo de governança dinâmica, onde a aplicação de patches e as janelas de manutenção operam de forma automatizada e escalável.

Espero que este guia técnico auxilie na estruturação do seu ambiente, elevando o nível de segurança e disponibilidade da sua infraestrutura no Azure.